英特尔凭借可调复制电路实现硬件安全

英特尔正在采用一种新的硬件安全措施来减轻物理故障注入攻击的威胁。2022年8月16日,杰克·赫兹

虽然许多人可能认为安全性纯粹是软件定义的追求,但系统的底层硬件是其整体安全性的重要组成部分。为此,公司和研究人员设计了具有电路级安全性的计算平台。8月11日,英特尔宣布了一项新的硬件技术,以减轻其CPU中故障注入攻击的威胁。

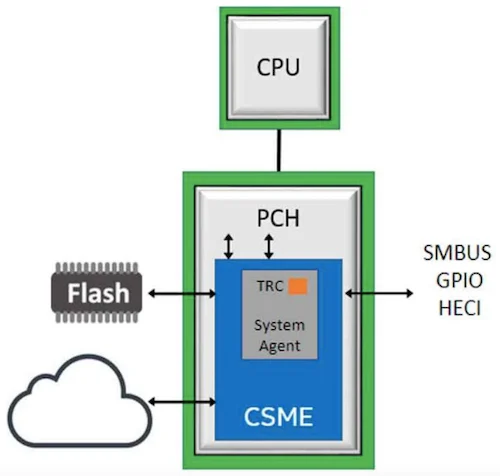

英特尔聚合安全与管理引擎中的可调谐复制电路集成。图片由英特尔提供

在本文中,我们将讨论物理故障注入攻击和Intel的新安全功能,以最大限度地减少其影响。

物理故障注入攻击

在计算硬件上存在的许多物理攻击向量中,值得注意的是物理故障注入攻击。

当对手试图在设备的内部组件中引发错误以访问密钥或其他敏感数据时,就会发生物理故障注入攻击。这些攻击通过强烈的电磁脉冲、高温以及设备电源电压过低和过高,破坏了设备在预期操作之外的行为。

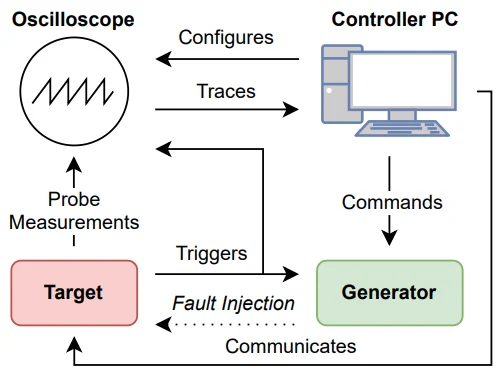

设置通用故障注入和侧通道攻击。图片由Shepherd等人提供

这些攻击涉及故障发生器,一旦检测到被测设备的给定触发,该故障发生器就会在该设备中注入故障。例如,当设备开始对内核访问或不同的系统功能进行控制检查时,可能会发生触发,在此期间,故障的产生可能是有害的。

发生器的目的是在DUT中注入一个定时良好且经过校准的故障。从那里,攻击者通常使用控制计算机来分析结果输出,如寄存器值、内存地址或示波器轨迹。从这里,攻击者可以发现有用的错误,如指令损坏和解密错误。

英特尔推出“可调谐复制电路”

为了使其计算平台更加健壮,免受此类攻击,英特尔最近宣布将可调复制电路(TRC)集成到其聚合安全与管理引擎(CSME)中。

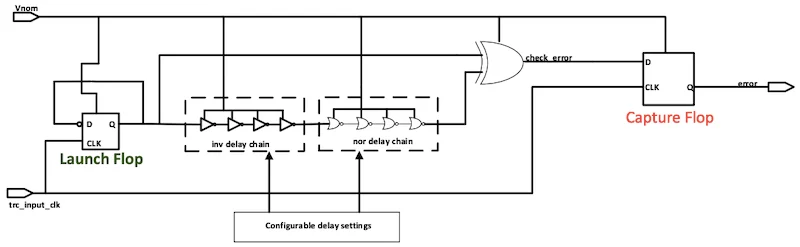

一种标准的可调谐复制电路。图片由BlackHat提供

可调谐复制电路是一种由启动触发器、可调谐延迟链和捕获触发器组成的电路。捕获触发器检测信号何时以错误的速度或以错误的时序退出延迟链,指示注入的故障。从历史上看,英特尔一直使用TRC来监测和校正其设备性能的动态变化,如电路中的电压降、温度和老化。然而,现在,该公司已经找到了一种应用TRC来防止故障注入的方法。

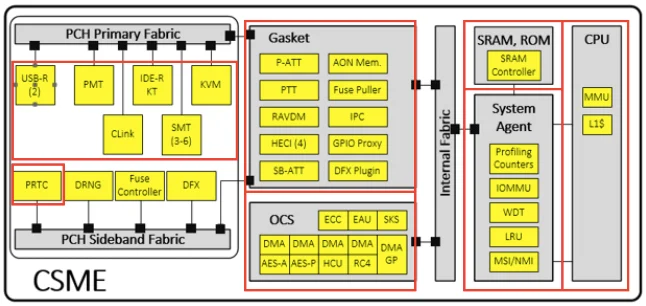

英特尔CSME硬件体系结构概念。图片由英特尔提供

英特尔的TRC旨在通过监控数字电路的延迟来防止故障注入攻击。根据该公司的说法,可以校准CMSE中的TRC,以确定任何测量到的定时违规都只能由攻击引起。一旦识别到攻击,CSME就可以部署多种保护措施来确保设备的安全。

在实践中,英特尔正在将其TRC部署到其平台控制器集线器,该集线器与CPU隔离,以增强系统的信任根。