提升研发能量与物联装置韧性 是强化资讯安全防护的关键

面对国际政治情势紧张,骇客们趁虚锁定政府与企业物联网设备入侵攻击,因此,提高资安技术的研发能量,以及提升设备韧性,是强化资讯安全防护不二法门...

面对国际政治情势紧张,骇客们趁虚锁定政府与企业物联网设备入侵攻击,因此,提高资安技术的研发能量,以及提升设备韧性,是强化资讯安全防护不二法门,本场东西讲座特別邀请资策会资安检测鑑识实验室技术主管高传凯担任讲者,藉由自身的长期研究与观察结果,为大家提供全方位IoT资安防御解决方案。

|

高传凯表示,资安是由技术、程序和人所构建而成,在进入资安以前要先盘点有价值的东西,唯有价值够高,骇客才会愿意花更高的成本作攻击,但价值的定义因人而异,因此有不同立场、角色的价值观差异,无绝对的安全,机率、影响与伤害的加乘,造就风险值的高与低。

高传凯进一步表示,大部分的人都希望把资安防御做到最高,但相对来说也非常困难,就如COVID-19边境防守,即便再严谨也百密必有一疏,若在众多面向设立足够的防护措施、联网设备有一定资安防御能力,一点一点与病毒共存,久而久之产生韧性,习得与之对抗的方法。

骇客的入侵管道,不光只从软体面下手,也有可能朝硬体面而来,尤其实体机外壳Debug用之pin脚,可查找UART介面入侵,另外像是变更Cookie提权识別身份、无缐重送攻击、旁通道攻击等,很多骇客也会从韧体档案拆解,作逆向工程,从设备取出后转回源码。

其中,骇客利用网路摄影机ONVIF API的漏洞攻击,来偷窥使用者画面、转动摄影镜头甚至伪造监控影像。骇客会先截取IP Camera正常影像,将IP Camera持续录制影像传送给NVR,让NVR显示正常影像,随后传送假影像至NVR中,使管理人员仅能看到Hacker制造的假像。

智慧打卡门禁系统方面,骇客窃取资料与授权攻击入口,包含连上门禁系统相同之Wi-Fi,并侧录封包及使用远端服务;透过UART、Debug、USB介面连接系统层;透过APP或蓝牙连接门禁系统;透过密码、感应扣等方式开启门禁系统。

完善的资安检测功能 才能确保产品安全性

|

在晶片方面,可从多方测项去作检视,例如在攻击者损害任何安全功能及非安全功能前,可侦测或阻止具有物理存取的攻击者的攻击;验证晶片密码模组遭受窜改或移除时,是否保留窜改或移除之证据,及是否具有篡改回应纪录;确保介面提供的服务不会遭到漤用,及除错介面使用的身份验证功能之安全性。

另外,复杂的半导体供应链,可能导致晶片在设计过程中,遭受有心人士植入可疑电路,以便在某个时间点或条件下发动资安攻击;验证确认韧体档案内沒有机敏资料,或机敏已经过妥善保护,并避免韧体内含有可疑连结与程式码、源程式码遭未经授权的揭露与修改等。

安全产品首先从开发和设计阶段就导入资安,资安导入功能必要项目有识別及认证、授权、系统完整性、资料保密、限制资料流、事件回报、资源可用性,高传凯强调,现今意识是以IoT单机本身产品安全为主,要有研发能量才能作资安。

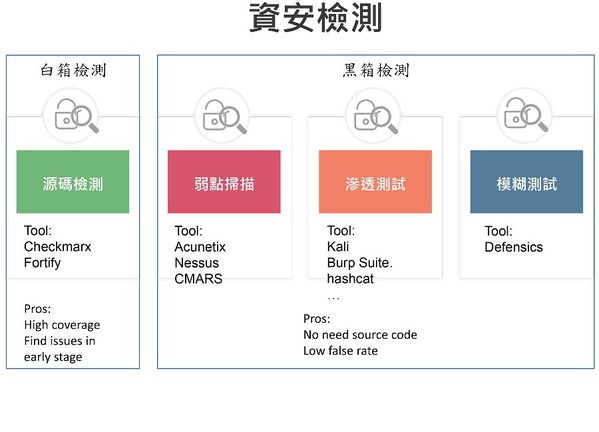

高传凯说明,资安检测又分为白箱检测与黑箱检测。白箱检测是指在看得到内容物的情况下去作测试,但考虑到厂商资讯的隐私性,通常难以执行,因此相对黑箱测试发展会越来越多,而白箱检测较常于开发阶段利用机器导入源码检测,以便准确检测是否有资安漏洞。

企业对于黑箱检测,包括系统弱点扫描与网站弱点扫描的基本品质要求,从能接触到的产品资讯取出特徵,进行资安漏洞可能性分析,将已知漏洞撷取后,进一步使用模煳测试工具侦测未知漏洞。而渗透测试为资安的最后一道关卡,但测试架构相对应非常复杂,结果和品质可能不一致,较为有争议。